Pirati Europei

- I nuovi libri della Z-Library sono ora disponibili nel motore di ricerca dell'Archivio di Annat.me Anna's Archive

The new Z-Library books are now available in Anna’s Archive search engine and for direct download. We now have by far the largest shadow library in the world. 📈 The new datasets page should accurately reflect how up to date our different collections are. Enjoy! 👩💻 https://twitter.com/AnnaArchiv...

> I nuovi libri della Z-Library sono ora disponibili nel motore di ricerca dell'Archivio di Anna e per il download diretto. Ora abbiamo di gran lunga la più grande biblioteca ombra del mondo.

- Sul tasto rosso anti pirateria in Italia (e l'indicibile rischio di ritorsioni).il post di Stefano Quintarelli

Sul tasto rosso anti pirateria in Italia (e l'indicibile rischio di ritorsioni).il post di Stefano Quintarelli

Una legge approvata all'unanimità dal parlamento italiano contro la pirateria impone agli ISP di avvelenare i DNS e bloccare gli indirizzi IP entro 30′ dalla notifica. L'idea è che questo possa bloccare lo streaming pirata di eventi sportivi mentre l'evento è in corso...

Il post di @quinta »continua qui« ♲ mastodon.uno/@quinta/110873262…

- Da Z-Library un'estensione per aggirare i blocchi

La biblioteca pirata risponde colpo su colpo al governo americano.

- Gli hacker di Lapsus$ hanno portato gli attacchi di SIM-swap a un livello superiorewww.bleepingcomputer.com Lapsus$ hackers took SIM-swapping attacks to the next level

The U.S. government released a report after analyzing simple techniques, e.g. SIM swapping, used by the Lapsus$ extortion group to breach dozens of organizations with a strong security posture.

Il Cyber Safety Review Board (CSRB) del Department of Homeland Security (DHS) ha concluso la sua analisi e descrive le tattiche e le tecniche del gruppo in un rapporto che include anche raccomandazioni per il settore.

> "Lapsus$ ha impiegato tecniche a basso costo, ben note e disponibili ad altri attori delle minacce, rivelando punti deboli nella nostra infrastruttura informatica che potrebbero essere vulnerabili a futuri attacchi" - Department of Homeland Security Cyber Safety Review Board.

Il gruppo ha utilizzato lo scambio di SIM per ottenere l'accesso alla rete interna di un'azienda bersaglio e rubare informazioni riservate come codice sorgente, dettagli sulla tecnologia proprietaria o documenti commerciali e relativi ai clienti.

> In un attacco di SIM-swapping, l'attore della minaccia ruba il numero di telefono della vittima trasferendolo su una carta SIM di proprietà dell'attaccante. Il trucco si basa sull'ingegneria sociale o su un insider presso il gestore di telefonia mobile della vittima.

Avendo il controllo del numero di telefono della vittima, l'aggressore può ricevere codici effimeri basati su SMS per l'autenticazione a due fattori (2FA) necessaria per accedere a vari servizi aziendali o violare le reti aziendali.

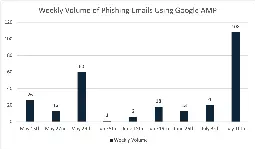

- Una tattica di phishing evasiva utilizza Google AMPcofense.com Evasive Phishing Tactic Utilizes Google AMP | Cofense

Learn about a new phishing tactic utilizing Google Accelerated Mobile Pages (AMP) that is proving to be very successful at reaching intended targets.

> Una nuova tattica di phishing che utilizza le pagine mobili accelerate (AMP) di Google ha colpito il panorama delle minacce e si è dimostrata molto efficace nel raggiungere gli obiettivi prefissati. Google AMP è un framework HTML open-source utilizzato per creare siti web ottimizzati per l'uso su browser e su dispositivi mobili. I siti web osservati in queste campagne sono ospitati su Google.com o Google.co.uk, entrambi domini considerati affidabili dalla maggior parte degli utenti. Questa campagna di phishing non solo utilizza gli URL AMP di Google per eludere la sicurezza, ma incorpora anche una moltitudine di altre tattiche, tecniche e procedure (TTP) note per il loro successo nell'aggirare l'infrastruttura di sicurezza delle e-mail.

Punti chiave:

- Una nuova tattica utilizzata dagli attori delle minacce utilizza gli URL di Google AMP come link incorporati nelle e-mail di phishing. Questi link sono ospitati su domini affidabili e si sono dimostrati efficaci nel raggiungere dipendenti di livello aziendale.

- Gli URL Google AMP utilizzati nel phishing sono emersi di recente, nel maggio del 2023, e hanno continuato a essere diffusi dal momento in cui scriviamo, prendendo di mira le credenziali di accesso dei dipendenti.

- Le campagne che utilizzano questa tattica si sono dimostrate molto evasive e stanno impiegando altre TTP note per aggirare l'infrastruttura di sicurezza delle e-mail. Cofense ha osservato che le seguenti tattiche sono incorporate nelle campagne che utilizzano gli URL di Google AMP:

- I domini affidabili sono spesso utilizzati in ogni fase delle campagne di phishing, non solo nel dominio iniziale di Google.

- Il reindirizzamento dell'URL come parte dell'URL di Google AMP e un'ulteriore fase sono stati osservati in diverse campagne che utilizzano la tattica di Google AMP. Questo aggiunge un ulteriore livello di disturbo all'analisi.

- Sono state utilizzate e-mail di phishing basate su immagini. Ciò consente all'attore della minaccia di interrompere l'analisi sostituendo un normale corpo di testo con un'immagine HTML codificata che contiene il link malevolo incorporato, cliccabile dal destinatario.

- I CAPTCHA di Cloudflare sono stati una tattica comunemente abusata nelle campagne di phishing, quindi non sorprende che siano comparsi qui. I servizi CAPTCHA interrompono l'analisi automatizzata e richiedono che ogni campagna di phishing venga analizzata manualmente.

- [\#Spyware](https://poliversity.it/tags/Spyware) fuori controllo in Ue: la commissione PEGA indaga sullo spyware di stato senza dati, limiti e controlli. Accuse ai governi che non rispondono (sì, anch

\#Spyware fuori controllo in Ue: la commissione PEGA indaga sullo spyware di stato senza dati, limiti e controlli. Accuse ai governi che non rispondono (sì, anche l’Italia)

\> “Lo spyware non è solo una tecnologia. È uno strumento di una cassetta degli attrezzi più ampia, quella dell’autoritarismo. È una grave minaccia per la democrazia perché non viene utilizzata contro un cittadino qualsiasi, ed è anche per questo che molte persone pensano “Non mi riguarda”

- La vulnerabilità critica di MikroTik RouterOS espone più di mezzo milione di dispositivi all'hackingthehackernews.com Critical MikroTik RouterOS Vulnerability Exposes Over Half a Million Devices to Hacking

Critical Privilege Escalation Vulnerability in MikroTik RouterOS Poses a Severe Threat to Over Half a Million Devices

> Un grave problema di escalation dei privilegi che interessa MikroTik RouterOS potrebbe essere sfruttato da attori malintenzionati remoti per eseguire codice arbitrario e ottenere il pieno controllo dei dispositivi vulnerabili.

Catalogata come CVE-2023-30799 (punteggio CVSS: 9.1), la falla dovrebbe mettere a rischio di sfruttamento circa 500.000 e 900.000 sistemi RouterOS attraverso le loro interfacce web e/o Winbox, rispettivamente, ha rivelato VulnCheck in un rapporto di martedì.

- I governi degli Stati membri dell'UE stanno pianificando di adottare una posizione ufficiale, sul regolamento sugli abusi sessuali su minori (CSAR). E no: non sta andando bene

I governi degli Stati membri dell'UE stanno pianificando di adottare una posizione ufficiale, sul regolamento sugli abusi sessuali su minori (CSAR). E no: non sta andando bene

Il gruppo di lavoro sulle forze dell'ordine (LEWP) - che ha negoziato questo testo a nome dei loro paesi nell'ultimo anno - terrà la sua ultima riunione prima della pausa estiva il 26 luglio.

- La Polizia nazionale Spagnola arresta un uomo in fuga dalle autorità statunitensi da oltre dieci anni

> Gli agenti hanno individuato il fuggitivo, oggetto di un avviso rosso dell'INTERPOL, all'aeroporto di Barcellona-El Prat mentre arrivava con un volo per visitare Barcellona.

Il Scareware è un programma dannoso che ha colpito centinaia di migliaia di vittime in tutto il mondo e ha causato danni economici ai consumatori per oltre 70 milioni di dollari. I fatti contestati si sono svolti tra il 2006 e il 2011 quando, insieme ad altre persone coinvolte, ha commesso una frode su larga scala ai danni dei consumatori creando e distribuendo un software dannoso noto come scareware.

> Utilizzando questo codice informatico e con l'aiuto di una sofisticata rete internazionale di server informatici, infettava i computer delle vittime e faceva apparire sui loro schermi messaggi pop-up che li avvisavano che i loro terminali erano infettati da un virus e che dovevano acquistare un software antivirus per ottenere una soluzione. Le vittime pagavano fino a 129 ($) dollari per ottenere un falso software di sicurezza, ignare del fatto che stavano consegnando il denaro alla persona che aveva inizialmente infettato il loro computer.

- Nuova legge per schiacciare IPTV pirata approvata all'unanimità dal Senato italianotorrentfreak.com New Law to Crush Pirate IPTV Unanimously Approved By Italian Senate * TorrentFreak

A bill that will compel service providers to block IPTV providers, no matter how they are involved, will soon become law in Italy.

Dopo aver ricevuto il sostegno unanime della Camera dei deputati italiana a marzo, un nuovo disegno di legge antipirateria progettato per contrastare i servizi IPTV pirata e altre trasmissioni di contenuti "in diretta" è stato approvato all'unanimità dal Senato. Il disegno di legge conferisce nuovi poteri all'autorità di regolamentazione delle telecomunicazioni AGCOM per bloccare il traffico Internet e oscurare i fornitori illeciti in pochi minuti. I fornitori di servizi collegati a qualsiasi titolo all'accessibilità di contenuti illeciti devono conformarsi.

- ACE uccide CableKill, Anime Kaizoku si chiude, altri siti pirata scompaionotorrentfreak.com ACE Kills CableKill, Anime Kaizoku Quits, Other Pirate Sites Disappear * TorrentFreak

The end of CableKill & CKHosting, the sharp exit of Anime Kaizoku, and the vanishing of other sites, have a single common denominator - ACE.

Mentre la coalizione globale anti-pirateria Alliance for Creativity and Entertainment mantiene la pressione sulle piattaforme di streaming illegali ovunque, continuano le notizie di nuove vittime e la conferma del suo coinvolgimento in azioni recenti. Includono la chiusura forzata di CableKill e CKHosting, la chiusura volontaria di Anime Kaizoku e la scomparsa inspiegabile di domini precedentemente rivelati come obiettivi di indagine.

- Gli hacker rubano 20 milioni di ($) dollari sfruttando una falla nei sistemi di pagamento di Revolutthehackernews.com Revolut Faces $20 Million Loss as Attackers Exploit Payment System Weakness

$20 million stolen from Revolut in a massive cyber attack. Learn how organized criminal groups took advantage of a loophole.

>L'errore derivava da discrepanze tra i sistemi di Revolut negli Stati Uniti e in Europa, causando il rimborso erroneo di fondi con denaro proprio quando alcune transazioni erano state rifiutate. Il problema è stato individuato per la prima volta alla fine del 2021. Ma prima che potesse essere chiuso, il rapporto afferma che i gruppi criminali organizzati hanno sfruttato la scappatoia "incoraggiando gli individui a tentare di effettuare acquisti costosi che poi sarebbero stati rifiutati". Le somme rimborsate venivano poi prelevate dai bancomat.

- Malvertising usato come vettore di ingresso per BlackCat, gli attori sfruttano anche SpyBoy Terminatorwww.trendmicro.com Malvertising Used as Entry Vector for BlackCat Actors Also Leverage SpyBoy Terminator

We found that malicious actors used malvertising to distribute malware via cloned webpages of legitimate organizations. The distribution involved a webpage of the well-known application WinSCP, an open-source Windows application for file transfer. We were able to identify that this activity led to a...

>Abbiamo scoperto che gli attori malintenzionati hanno utilizzato il malvertising per distribuire il malware attraverso pagine web clonate di organizzazioni legittime. La distribuzione riguardava una pagina web della nota applicazione WinSCP, un'applicazione Windows open-source per il trasferimento di file. Siamo stati in grado di identificare che questa attività ha portato a un'infezione da BlackCat (alias ALPHV) e gli attori hanno anche utilizzato SpyBoy, un terminatore che interferisce con la protezione fornita dagli agenti.

Recentemente, il team di risposta agli incidenti di Trend Micro si è occupato di un'organizzazione mirata dopo aver identificato attività altamente sospette attraverso il servizio Targeted Attack Detection (TAD). Nel corso dell'indagine, gli attori malintenzionati hanno utilizzato il malvertising per distribuire un malware tramite pagine web clonate di organizzazioni legittime. In questo caso, la distribuzione riguardava una pagina web della nota applicazione WinSCP, un'applicazione Windows open-source per il trasferimento di file.

>Le piattaforme pubblicitarie come Google Ads consentono alle aziende di mostrare annunci pubblicitari a un pubblico mirato per incrementare il traffico e le vendite. I distributori di malware abusano della stessa funzionalità in una tecnica nota come malvertising, in cui le parole chiave scelte vengono dirottate per visualizzare annunci malevoli che attirano gli ignari utenti dei motori di ricerca a scaricare determinati tipi di malware.

- Lo smantellamento delle comunicazioni criminali criptate di EncroChat porta a oltre 6.500 arresti e al sequestro di quasi 900 milioni di eurowww.europol.europa.eu Dismantling encrypted criminal EncroChat communications leads to over 6 500 arrests and close to EUR 900 million seized | Europol

The dismantling of EncroChat in 2020 sent shockwaves across OCGs in Europe and beyond. It helped to prevent violent attacks, attempted murders, corruption and large-scale drug transports, as well as obtain large-scale information on organised crime. OCGs worldwide illegally used the encryptio...

>Lo smantellamento dello strumento di comunicazione criptata EncroChat, ampiamente utilizzato dai gruppi di criminalità organizzata (OCG), ha finora portato a 6 558 arresti in tutto il mondo. 197 degli arrestati erano obiettivi di alto valore. Questo risultato è riportato nel primo bilancio di EncroChat, presentato oggi a Lille dalle autorità giudiziarie e di polizia francesi e olandesi.

Il successo dell'eliminazione di EncroChat ha fatto seguito agli sforzi di una squadra investigativa congiunta (JIT) istituita da entrambi i Paesi nel 2020, con il supporto di Eurojust ed Europol. Da allora, sono stati sequestrati o congelati quasi 900 milioni di euro di fondi criminali.

I gruppi criminali organizzati di tutto il mondo utilizzavano illegalmente lo strumento di crittografia EncroChat per scopi criminali. Dopo lo smantellamento, gli investigatori sono riusciti a intercettare, condividere e analizzare oltre 115 milioni di conversazioni criminali, da parte di un numero stimato di oltre 60.000 utenti. Gli hotspot degli utenti erano prevalenti nei Paesi di origine e di destinazione del traffico di droghe illecite, nonché nei centri di riciclaggio di denaro.

- La confusione della ministra Roccella tra libertà e diritto all'aborto.

La confusione della ministra Roccella tra libertà e diritto all'aborto.

«Quando Roccella dice che la legge «garantisce la libertà alla donna di scegliere», ma non il diritto di abortire, sembra non considerare che libertà e diritti sono strettamente collegati fra loro.»

- I servizi di abbonamento alla pirateria sono all'origine di frodi con le carte di credito e di altri danni per i consumatori, come risulta da una nuova indagine della Digital Citizens Alliancewww.digitalcitizensalliance.org Digital Citizens Alliance - Piracy Subscription Services Drive Credit Card Fraud and Other Harms to Consumers, New Digital Citizens Alliance Investigation and Survey Finds

Digital Citizens is a coalition of consumers, businesses, and Internet experts focused on educating the public and policymakers on the threats people from all walks of life face on the Internet

>Secondo una nuova indagine della Digital Citizens Alliance, gli utenti di Internet che utilizzano la carta di credito per iscriversi a servizi di streaming illegale per accedere a film, spettacoli televisivi e giochi corrono il serio rischio di vedersi addebitare spese non autorizzate sulla propria carta.

Il rapporto, intitolato "Dare credito agli operatori della pirateria", spiega come la carta di credito di un investigatore di Digital Citizens sia stata presa di mira per 1.495 dollari di acquisti illeciti. Gli acquisti erano presumibilmente per la consegna di generi alimentari, abbigliamento femminile, software per computer, un anticipo di contanti e un grosso addebito misterioso di 850 dollari che, fortunatamente, non è stato processato. Le spese sembrano provenire da Cina, Singapore, Hong Kong e Lituania.

"Il nostro ultimo rapporto è un'ulteriore prova del fatto che gli operatori della pirateria sono disposti a fare di tutto per trarre profitto dai consumatori desiderosi di contenuti, anche da quelli che sono disposti a pagare", ha dichiarato Tom Galvin, direttore esecutivo della Digital Citizens Alliance. "Se a ciò si aggiunge la nostra precedente ricerca che evidenziava i rischi associati alle applicazioni e ai servizi di pirateria gratuiti, la situazione diventa ancora più chiara. La ricerca di contenuti pirata è un comportamento intrinsecamente rischioso che minaccia i dispositivi, i portafogli e la privacy dei consumatori".

>Per verificare se le frodi con carta di credito fossero legate ai servizi di abbonamento alla pirateria, Digital Citizens ha sottoscritto 20 servizi di abbonamento alla pirateria. Gli investigatori hanno sottoscritto i servizi da febbraio ad aprile del 2023 utilizzando una nuova carta di credito Capital One QuickSilver, utilizzata esclusivamente per questo progetto.

- GdF: sequestrate cryptovalute per un controvalore di oltre 1,3 milioni di euro

>I militari della Guardia di Finanza del Nucleo di Polizia Economico-Finanziaria di Ravenna e del Nucleo Speciale Tutela Privacy e Frodi Tecnologiche di Roma, su delega della Procura della Repubblica di Ravenna, hanno dato esecuzione ad un provvedimento di sequestro preventivo d’urgenza di cryptovalute per un valore di oltre 1,3 milioni di euro nei confronti di un cittadino faentino che, negli anni 2020 e 2021 (in pieno periodo pandemico), operando trading online sui mercati delle diverse valute virtuali, ha maturato plusvalenze per oltre 5 milioni di euro senza presentare alcuna dichiarazione fiscale e in violazione degli obblighi normativi in tema di monitoraggio fiscale.

L’odierno risultato è il frutto di una sinergica collaborazione tra il citato Nucleo Speciale – Reparto con competenza operativa e di supporto nazionale nelle attività di Digital Forensics, di ricerca, prevenzione e contrasto degli illeciti perpetrati sfruttando i mezzi tecnologici e informatici in tutti i segmenti strategici presidiati dal Corpo, con particolare riguardo ai virtual asset, all’analisi della blockchain e delle transazioni sospette correlate a rischi fiscali, di riciclaggio e di truffe nel trading online – e il Nucleo P.E.F. di Ravenna, competente territorialmente per gli approfondimenti tributari da eseguirsi sul soggetto investigato.

- Una ricerca sul dataset di GitHub rivela milioni di persone potenzialmente vulnerabili al RepoJackingblog.aquasec.com GitHub Dataset Research Reveals Millions Potentially Vulnerable to RepoJacking

Millions of GitHub repositories are potentially vulnerable to RepoJacking, which if exploited may lead to code execution on environments

>Milioni di repository GitHub sono potenzialmente vulnerabili al RepoJacking. Una nuova ricerca di Aqua Nautilus fa luce sulla portata del RepoJacking, che se sfruttato può portare all'esecuzione di codice negli ambienti interni delle organizzazioni o in quelli dei loro clienti. Nell'ambito della nostra ricerca, abbiamo trovato un'enorme fonte di dati che ci ha permesso di campionare un set di dati e trovare alcuni obiettivi molto popolari.

Tra i repository trovati vulnerabili a questo attacco abbiamo scoperto organizzazioni come Google, Lyft e altre che hanno chiesto di rimanere anonime. Tutte sono state informate di questa vulnerabilità e hanno prontamente mitigato i rischi. In questo blog mostreremo come un aggressore può sfruttare questa vulnerabilità su scala e condivideremo il PoC che abbiamo eseguito su repository popolari.

>A differenza di studi passati, la nostra ricerca sottolinea le implicazioni per la sicurezza e la gravità di questo database se sfruttato dagli aggressori. Molti dei quali possono trovare al suo interno numerosi obiettivi di alta qualità suscettibili di RepoJacking. In questo blog approfondiamo gli scenari di sfruttamento di questo attacco e forniamo illustrazioni di ogni scenario utilizzando esempi reali.

- I parlamentari di diversi paesi europei mettono in guardia contro chatcontrol

I parlamentari di diversi paesi europei mettono in guardia contro chatcontrol

BERLINO (Dpa-AFX) - Diverse decine di parlamentari di paesi europei hanno criticato i piani della Commissione Ue per il cosiddetto #CHATCONTROL.

BERLINO (Dpa-AFX) - Diverse decine di parlamentari di paesi europei hanno criticato i piani della Commissione Ue per il cosiddetto controllo delle chat. In una dichiarazione scritta, i 30 firmatari affermano che anche la lotta alla violenza sessuale contro i bambini è una priorità assoluta per loro. Dal loro punto di vista, invece, la proposta formulata dalla Commissione obbligherebbe i provider a introdurre software per controllare il contenuto delle comunicazioni, ribaltare la crittografia end-to-end e portare alla scansione del personal cloud storage.

BERLINO Sul sito web dell'Assemblea parlamentare del Consiglio d'Europa, ogni membro ha la possibilità di firmare una dichiarazione scritta ivi pubblicata. Tra i firmatari della dichiarazione sulla "protezione dei bambini e dei diritti fondamentali europei", che si rifà a un'iniziativa del vice capogruppo del gruppo parlamentare FDP, Konstantin Kuhle, figurano parlamentari provenienti da Austria, Slovenia, Danimarca, Ucraina, Francia e la Stati Uniti Svizzera. Oltre a diversi politici FDP, si sono uniti dalla Germania i deputati del Bundestag dei Verdi Julian Pahlke e Max Lucks e il deputato dell'AfD Norbert Kleinwaechter.

Nel maggio 2022, la commissaria europea per gli Interni, Ylva Johansson, ha presentato una proposta di regolamento per frenare la diffusione di immagini che mostrano abusi sessuali su minori. I critici usano la parola chiave "controllo della chat" per questo. Lo vedono come un tentativo di scansionare tutte le comunicazioni sulla rete, inclusi i messaggi crittografati, e temono la sorveglianza di massa. I paesi dell'UE e il Parlamento europeo non hanno ancora votato la loro posizione sulla proposta di legge. I ministri dell'Interno si erano recentemente mostrati aperti.

Ad aprile, il governo federale aveva sollevato notevoli preoccupazioni sulla proposta della Commissione UE. In una dichiarazione coordinata tra i ministeri della famiglia, della giustizia, degli affari interni, della famiglia e degli affari digitali, all'epoca si diceva: "Dal punto di vista del governo federale, sono necessarie modifiche significative al progetto di regolamento affinché può essere approvato da un punto di vista tedesco."

- ❓ Copyright pop quiz ❓

❓ Copyright pop quiz ❓

D: Cos'hanno in comune il marchio di moda francese Jean Paul Gaultier, il produttore di giocattoli tedesco Ravensburger e GQ Magazine Italia?

<details class="spoiler"><summary>Risposta</summary>R: Sono tutti vittime del Codice dei Beni Culturali! </details>

Leggi l'ultimo post di @3\_justus , Direttore Politico di Communia ♲ eupolicy.social/@communia/1105…

- Buone notizie La Commissione Europea ha pubblicato uno studio sul futuro della regolamentazione della Net Neutrality

Buone notizie La Commissione Europea ha pubblicato uno studio sul futuro della regolamentazione della Net Neutrality

Il #RouterFreedom sarà una priorità per la futura implementazione di #OpenInternet in Europa.

Interessato? Puoi trovarlo qui ♲ mastodon.social/@fsfe/11055340…

- Il Tribunale: Comcast deve identificare il pirata BitTorrent accusatotorrentfreak.com Court: Comcast Must Identify Accused BitTorrent Pirate * TorrentFreak

A recent attempt by an accused Comcast subscriber to stop a piracy lawsuit in its tracks failed at a Colorado federal court.

>Centinaia di migliaia di utenti BitTorrent pirata sono stati citati in giudizio nel corso degli anni. Questa pratica continua a tenere occupati i tribunali negli Stati Uniti, soprattutto grazie a Strike 3 Holdings. Oggi analizziamo il recente tentativo di un abbonato di Comcast di bloccare una causa legale. Il tentativo è fallito: il tribunale del Colorado ha osservato che i querelanti non sono troll del copyright.

Strike 3 Holdings è da tempo un nome familiare nei tribunali federali degli Stati Uniti.

L'anno scorso, la società di intrattenimento per adulti ha intentato un numero record di cause contro presunti pirati BitTorrent.

>L'azienda sta mantenendo questo ritmo anche nel 2023, con una media di decine di cause alla settimana. La maggior parte di esse non viene mai menzionata dalla stampa e molte vengono risolte a porte chiuse.

Di tanto in tanto, un abbonato a Internet accusato si oppone, ma questi casi vanno raramente a processo. Secondo alcuni, l'obiettivo principale delle cause è quello di riscuotere pagamenti e sentenze di inadempienza.

- Studio EUIPO: Il 60% dei pirati acquista contenuti anche da fonti legalitorrentfreak.com EUIPO Study: 60% of Pirates Also Buy Content From Legal Sources * TorrentFreak

Of the minority that pirate content in the EU, 60% also buy from legal sources. Better affordability and choice could improve these figures..

Una nuova ricerca pubblicata dall'Ufficio dell'Unione Europea per la Proprietà Intellettuale rivela che la maggioranza dei cittadini ritiene inaccettabile ottenere contenuti digitali da fonti illegali. Della minoranza che continua a piratare, il 60% acquista anche contenuti da fonti legali. Una migliore accessibilità economica e un'offerta più ampia sono le ragioni più citate per smettere di usare le fonti illegali.

>L'Ufficio dell'Unione europea per la proprietà intellettuale (EUIPO) ha pubblicato i risultati dello studio 2023 su "I cittadini europei e la proprietà intellettuale: Percezione, consapevolezza e comportamento". >Lo studio mira a comprendere meglio l'atteggiamento dei consumatori europei nei confronti della proprietà intellettuale e copre i beni fisici contraffatti e i contenuti digitali online; in questa sede ci concentreremo su questi ultimi.

"In generale, la maggior parte degli europei non è favorevole all'acquisto di contenuti digitali da fonti illegali. La maggioranza non è d'accordo con una serie di ragioni che a volte vengono utilizzate per giustificare questo comportamento, come il fatto che sia giusto se solo per uso personale (il 65% non è d'accordo o tende a non esserlo), se il prezzo del contenuto è troppo alto (72%) o se il contenuto non è disponibile attraverso una fonte legale (74%)", si legge nel rapporto.

- Progetto di legge relativo al riconoscimento biometrico nello spazio pubblico: oggi il Senato francese discute il progetto di legge che apre per la prima volta in UE il riconoscimento facciale

Parigi - Lunedì 12 giugno alle ore 16 , il Senato esamina il disegno di legge relativo al riconoscimento biometrico nello spazio pubblico, presentato da MM. Marc-Philippe Daubresse e Arnaud de Belenet ( Philippe Bas , relatore).

Per seguire l'esame del DDL:

Per saperne di più su questo testo:

- Come è stato minato il blocco della pirateria IPTV della Premier Leaguetorrentfreak.com How Premier League's IPTV Piracy Blocking Was Undermined * TorrentFreak

Blocking is the weapon of choice for disrupting pirate IPTV providers. This is how Flawless IPTV undermined Premier League's blocking program.

Gli abbonati IPTV pirata nel Regno Unito affrontano una continua minaccia che i loro flussi si interrompano durante una partita cruciale della Premier League o un grande evento di boxe. Le VPN possono mitigare queste interruzioni, ma dietro le quinte anche i fornitori di IPTV lavorano sodo per impedire che i flussi vengano bloccati. Fino ad ora, questi sforzi non sono mai stati discussi in pubblico, ma oggi possiamo rivelare come Flawless IPTV sia riuscita a minare il programma di blocco della Premier League e rimanere online.

- Comunità pirata internazionali su Lemmy?

Sono nuovo e dando un'occhiata alle comunità di Feddit.it ho scoperto questo movimento. Sono curioso di saperne di più (ho già visitato il sito) e mi domandavo se esistesse una community internazionale qui su Lemmy. Dando un'occhiata rapida mi sembra di non aver trovato nulla, ma non sono ancora pratico della piattaforma.

Grazie in anticipo!

- Qatargate: il new ethics body ha le armi spuntate

Qatargate: il new ethics body ha le armi spuntate

Oggi la Commissione europea ha presentato all'EuroParlamento europeo i piani per un organo etico interistituzionale in risposta al #Qatargate ma le misure proposte, come la creazione di un organismo di controllo etico senza poteri investigativi e coercitivi, sono inefficaci.

https://pirati.io/2023/06/qatargate-il-new-ethics-body-ha-le-armi-spuntate/

- L'Alta Corte britannica respinge l'appello di Julian Assange contro l'estradizione in USA. Il comunicato di assangecampaign

L'Alta Corte britannica respinge l'appello di Julian Assange contro l'estradizione in USA. Il comunicato di assangecampaign

assangecampaign.org ha diffuso un comunicato stampa in cui John Shipton, padre dell'editore australiano Julian Assange, esprime "profonda inquietudine e allarme" per la decisione dei giudici britannici. Stella Assange, invece, professa ottimismo malgrado tutto.

Tradotto da Patrick #Boylan per @peacelink

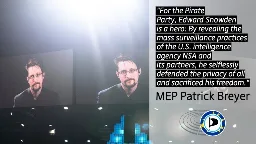

- Sono trascorsi 10 anni dalle rivelazioni di Edward Snowden: difendiamo l'anonimato e rendiamo sicura la comunicazione online!pirati.io Sono trascorsi 10 anni dalle rivelazioni di Edward Snowden: difendiamo l’anonimato e rendiamo sicura la comunicazione online!

Il futuro della privacy è la questione centrale del potere nell'era della sorveglianza di massa e del capitalismo della sorveglianza. La conoscenza è potere e la conoscenza assoluta è potere assoluto.

Il futuro della privacy è la questione centrale del potere nell'era della sorveglianza di massa e del capitalismo della sorveglianza. La conoscenza è potere e la conoscenza assoluta è potere assoluto.

- La sorprendente risposta all’emergenza-alluvione in Romagna ha compensato il deficit di controllo della PA sul territorio. L'intervista di Daniela Ciaffi a @MicheledAlena è su @Labsus1www.labsus.org L’amministrazione condivisa in emergenza: tanto capitale sociale e un po' di tecnologia - Labsus

La risposta della società civile e dei comuni coinvolti dalla drammatica alluvione in Emilia Romagna dimostra come l’amministrazione condivisa in emergenza sia uno schema di gioco che dovremmo tenere buono.

> i molti amministratori giovani e la nascita di molti gruppi digitali autogestiti con chat telegram e whatsapp, emergono come fari smistando informazioni con una velocità mai sperimentata prima d’ora. In questa emergenza ho notato diversi livelli di approcci che possiamo far rientrare in quella che chiamiamo amministrazione condivisa.

> Una sindaca mi ha detto: “Noi abbiamo tutte le mappe, sappiamo dove sono le case da evacuare ma non abbiamo i contatti delle persone che ci vivono dentro! Non esiste un incrocio di questo tipo di banche dati”. Serve velocità, non c’è tempo: così diventa fondamentale trovare strumenti adeguati e massima collaborazione. I comuni più evoluti hanno avviato una comunicazione via chat a cui gli abitanti si sono iscritti volontariamente. Altri avevano dei sistemi strutturati di messaggistica. Un sindaco mi ha raccontato che per tutta la notte più critica e ad ogni ora, ha aggiornato personalmente i propri profili social media e quelli del comune oltre a diverse chat su whatsapp per dire, passo passo, quanto stava accadendo. Era importante far sentire una voce umana, perché “la voce dell’amministrazione diventa fondamentale”.

L'intervista di Daniela Ciaffi a Michele D'Alena è stata pubblicata su Labsus

- EFF: il nostro diritto di contestare i brevetti spazzatura è minacciatowww.eff.org Our Right To Challenge Junk Patents Is Under Threat

The U.S. Patent Office has proposed new rules about who can challenge wrongly granted patents. If the rules become official, they will offer new protections to patent trolls. Challenging patents will become far more onerous, and impossible for some. The new rules could stop organizations like EFF,.....

L'ufficio brevetti degli Stati Uniti ha proposto nuove regole su chi può contestare i brevetti concessi indebitamente. Se le regole diventeranno ufficiali, offriranno nuove protezioni ai troll brevettuali. I brevetti impegnativi diventeranno molto più onerosi e impossibili per alcuni. Le nuove regole potrebbero impedire a organizzazioni come EFF, che ha utilizzato questo processo per combattere il "brevetto di podcasting" di Personal Audio , di presentare contestazioni ai brevetti.

Leggi il post di Joe Mullin su Eff

cross-posted from: https://poliverso.org/objects/0477a01e-1364-7cdb-9d23-2b6670973630

> EFF: Our Right To Challenge Junk Patents Is Under Threat > > @piracy > > By Joe Mullin > > > The U.S. Patent Office has proposed new rules about who can challenge wrongly granted patents. If the rules become official, they will offer new protections to patent trolls. Challenging patents will become far more onerous, and impossible for some. The new rules could stop organizations like EFF, which used this process to fight the Personal Audio “podcasting patent”, from filing patent challenges altogether. > > > > We need EFF supporters to speak out against this proposal, which is a gift for patent trolls. We’re asking supporters who care about a fair patent system to file comments using the federal government’s public comment system. Your comments don’t need to be long, or use fancy legalese. The important thing is that everyday users and creators of technology get a chance to state their opposition to these rules. Below the button you can see a simple proposed comment you can cut-and-paste; you can also add to it, or write your own. > > > > > > > > If you have a personal experience with patent troll attacks, please mention it. Comments are not anonymous and you should use your real name. > > > > > > TELL USPTO TO WORK FOR THE PUBLIC, NOT PATENT TROLLS > ---------- > > Read the post by Joe Mullin on @eff

- I prezzi elevati rendono la "pirateria" dei libri di testo accettabile per la maggior parte degli studenti

Una nuova ricerca pubblicata da Rights Alliance mostra che più della metà di tutti gli studenti trova accettabile l'uso di libri piratati. Le minacce carcerarie non sono un grande deterrente, ma sono disposte a cambiare se i prezzi scendono in modo significativo.

- È ora di vietare TikTok, dicono i legislatori dell'UE ai governiwww.politico.eu Time to ban TikTok, EU lawmakers tell governments

Parliament calls to curtail Huawei, TikTok and Kaspersky to limit foreign interference in Europe.

Il Parlamento europeo chiede ai governi nazionali del blocco di vietare l'uso di TikTok per il personale governativo.

Giovedì i membri del Parlamento hanno approvato un rapporto volto a impedire ai governi stranieri di intromettersi nella politica del continente attraverso la disinformazione, gli attacchi informatici e l'interruzione delle infrastrutture critiche.

- Non c’è alcun materiale didattico che una Università pubblica (ma questo vale similmente per la Scuola) non possa produrre da sola, senza alcuna necessità di cederne i diritti ad editori privati

crosspostato da: https://poliverso.org/objects/0477a01e-4064-7a58-b315-219069274248

> Non c’è alcun materiale didattico che una Università pubblica (ma questo vale similmente per la Scuola) non possa produrre da sola, senza alcuna necessità di cederne i diritti ad editori privati

> Open science: libri didattici aperti. Un servizio per gli studenti > > > Invece che far pagare libri scritti da altri docenti universitari, ha più senso che le Università incentivino la autoproduzione di materiale didattico, mediante le proprie University Press, e magari dando qualche bonus (in ore di didattica o periodi di sabbatico) ai docenti che si impegnino a scrivere un manuale per il proprio corso. Idealmente, un corso universitario dovrebbe offrire gratuitamente tutto il materiale didattico, e tarare questo materiale sullo specifico insegnamento. Non c’è alcun materiale didattico che una Università pubblica (ma il discorso vale similmente per la Scuola) non possa produrre da sola, senza alcuna necessità di cederne i diritti ad editori privati. > > Abbiamo chiesto a Giovanni Puccetti\, professore ordinario di Metodi Matematici dell’Economia e delle Scienze Attuariali e Finanziarie come e perché ha deciso di produrre un libro didattico open access e se secondo lui questa esperienza sarebbe esportabile in altre discipline.* > > cc @scuola > > ]L'intervista completa è su ROARS[/url]

- **[L'uncinetto è un mestiere tessile che ha resistito alla meccanizzazione e all'industrializzazione, ad eccezione di un numero selezionato di macchine all'uncinetto una tantum.](https://www.youtube.c

Queste macchine sono in grado di produrre solo un sottoinsieme limitato di punti all'uncinetto comuni. Le macchine all'uncinetto non sono utilizzate nell'industria tessile, ma gli oggetti all'uncinetto prodotti in serie e i vestiti venduti in negozi come Target e Zara sono quasi certamente i prodotti delle fabbriche che sfruttano l'uncinetto. La popolarità dell'uncinetto e l'esistenza di prodotti all'uncinetto nelle principali catene di negozi dimostra che esiste sia una chiara domanda per questo mestiere, sia la necessità che venga prodotto in modo più etico. In questo articolo presentiamo Croche-Matic, una macchina a crochet radiale per la generazione di geometria cilindrica tridimensionale. Il Croche-Matic è progettato sulla base della tecnica Magic Ring, un metodo per lavorare all'uncinetto a mano oggetti cilindrici 3D. La macchina è composta da nove assi meccanici che lavorano in sequenza per completare diversi tipi di punti all'uncinetto e include un componente sensore per misurare e regolare la tensione del filato all'interno del sistema meccanico. Croche-Matic può completare i quattro punti principali utilizzati nella tecnica Magic Ring. Ha una percentuale di successo del 50,7% con punti a uncinetto singolo e ha dimostrato la capacità di creare oggetti tridimensionali.

cc @valhalla

Video - Croche Matic A Robot for Crocheting 3D Cylindrical Geometry

- L'iconico sito di torrent RARBG chiude, tutti i rilasci di contenuti si fermanotorrentfreak.com Iconic Torrent Site RARBG Shuts Down, All Content Releases Stop * TorrentFreak

RARBG, one of the world's largest torrent sites, has announced "farewell" to its millions of users, marking the and of an era.

>“Gli ultimi 2 anni sono stati molto difficili per noi – alcune delle persone del nostro team sono morte a causa di complicazioni dovute al covid, altre ne soffrono ancora gli effetti collaterali – non potendo lavorare affatto. Alcuni stanno anche combattendo la guerra in Europa – DA ENTRAMBI I FIANCHI”, scrive il team.

- Una nuova botnet chiamata Dark Frost è stata osservata lanciare attacchi DDoS (Distributed Denial-of-Service) contro l'industria dei giochi.

Una nuova botnet chiamata Dark Frost è stata osservata lanciare attacchi DDoS (Distributed Denial-of-Service) contro l'industria dei giochi.

Gli obiettivi includono società di gioco, hosting di server di gioco fornitori, streamer online e persino altri membri della comunità di gioco con cui l'autore della minaccia ha interagito direttamente.

https://thehackernews.com/2023/05/dark-frost-botnet-launches-devastating.html

- Le regole sul diritto alla riparazione sono ora la legge in Minnesota

Le regole sul diritto alla riparazione sono ora la legge in Minnesota

Dopo che la legge di New York ha deluso gli attivisti, il Minnesota ha approvato una legge rivoluzionaria sul diritto alla riparazione dopo che è stata approvata dalla legislatura statale ad aprile. Ma restano escluse attrezzature agricole, console di gioco, dispositivi medici e veicoli a motore.

- Repository PyPI sotto attacco: registrazione degli utenti e caricamento dei pacchetti temporaneamente interrotti

Repository PyPI sotto attacco: registrazione degli utenti e caricamento dei pacchetti temporaneamente interrotti

Di Ravie Lakshmanan per HackerNews

I manutentori di Python Package Index (PyPI), il repository software ufficiale di terze parti per il linguaggio di programmazione Python, hanno temporaneamente disabilitato la possibilità per gli utenti di registrarsi e caricare nuovi pacchetti fino a nuovo avviso. "Il volume di utenti malevoli e progetti dannosi creati sull'indice nell'ultima settimana ha superato la nostra capacità di rispondere in modo tempestivo, in particolare con più amministratori PyPI in congedo", hanno affermato gli amministratori in un avviso pubblicato il 20 maggio . , 2023. Non sono stati divulgati ulteriori dettagli sulla natura del malware e degli attori delle minacce coinvolti nella pubblicazione di quei pacchetti canaglia su PyPI.