Hakt! – Hakuj i działaj

- Łączność polskich służb może zostać sparaliżowana. Wykryto bardzo niebezpieczną lukęspidersweb.pl Łączność polskich służb może zostać sparaliżowana. Wykryto bardzo niebezpieczną lukę

Holenderska firma Midnight Blue znalazła aż pięć ważnych problemów z bezpieczeństwem standardu radiowego TETRA, wykorzystywanego przez wiele agencji.

- Kevin Mitnick nie żyje. "Condor" zasłynął atakami na serwery wielkich korporacjinext.gazeta.pl Kevin Mitnick nie �yje. "Condor" zas�yn�� atakami na serwery wielkich korporacji

16 lipca w wieku 59 lat zmar� Kevin Mitnick. Przyczyn� �mierci by� rak trzustki. W latach 90-tych Mitnick by� jednym z najbardziej poszukiwanych haker�w na �wiecie. Po wyj�ciu na wolno�� przeszed� na 'jasn� stron� mocy' i zosta� ekspertem w dziedzinie cyberbezpiecze�stwa.

>16 lipca w wieku 59 lat zmarł Kevin Mitnick. Przyczyną śmierci był rak trzustki. W latach 90-tych Mitnick był jednym z najbardziej poszukiwanych hakerów na świecie. Po wyjściu na wolność przeszedł na "jasną stronę mocy" i został ekspertem w dziedzinie cyberbezpieczeństwa.

- Queer Furry Hackers Appear to Be Targeting States With Anti-Trans Lawswww.them.us Queer Furry Hackers Appear to Be Targeting States With Anti-Trans Laws

The group has claimed responsibility for breaching government agencies in five states.

- Zhakowano rosyjskie TV i stacje radiowe. Fałszywe przemówienie Putinacyberdefence24.pl Zhakowano rosyjskie TV i stacje radiowe. Fałszywe przemówienie Putina

W kilku lokalnych rosyjskich rozłośniach radiowych i stacjach TV, które nadają w regionach graniczących z Ukrainą nadano przemówienie radiowe Władimira Putina. Było fałszywe.

- Od teraz Windows XP aktywujesz offline. Algorytm zcrackowanywww.instalki.pl Od teraz Windows XP aktywujesz offline. Algorytm zcrackowany - instalki

Systemy Windows wciąż skrywają wiele tajemnic, ale pasjonaci kwestii związanych z oprogramowaniem z każdym rokiem odkrywają ich coraz więcej. Przykładowo, od dłuższego już czasu wiemy, dlaczego Windows 95 akceptuje numer seryjny 111-1111111. Teraz dowiedzieliśmy się także tego, że aktywacja Windows

- OpenHAB, Home Assistant czy może coś innego?

Niedługo będę się przymierzał do rozpoczęcia przygody z domową automatyką i w związku z tym szukam jakiejś wolnej i otwartej technologii do robienia takich rzeczy. Czy ktorąś z wymienionych w tytule polecacie? A może coś innego? Dlaczego?

- Smartphony z popularnym chipem Qualcomm mają potajemnie udostępniać prywatne informacje amerykańskiemu producentowi, twierdzi [producent sprzętu szyfrującego z Niemiec] Nitrokey

cross-postowane z: https://beehaw.org/post/360669

Dostawca sprzętu Nitrokey oskarża Qualcomm i "odGooglowane" telefony o przesyłanie poufnych danych do producenta i Google

> 'Dotknięte' zjawiskiem mają być smartfony Sony Xperia XA2 i prawdopodobnie Fairphone oraz wiele innych telefonów z Androidem, które wykorzystują popularne układy Qualcomm. Dane mają być wysyłane bez zgody użytkownika, niezaszyfrowane, i to nawet w przypadku korzystania z wolnej od Google dystrybucji Androida. Jest to możliwe, ponieważ chipset Qualcomm sam wysyła dane, omijając wszelkie potencjalne ustawienia i mechanizmy ochronne systemu operacyjnego Android.

Według komentarza na instancji beehaw osoba testująca swój telefon nie zauważyła takiego ruchu, ale znalazła wcześniejsze dyskusje na ten temat na forach Fairphone.

- Unia Europejska chce mieć prąd z kosmosu. Będziemy odbierać go przez radiospidersweb.pl Unia Europejska chce mieć prąd z kosmosu. Będziemy odbierać go przez radio

Wyobraź sobie, że na orbicie Ziemi krążą gigantyczne satelity pokryte panelami słonecznymi, które nieustannie zbierają energię z promieni Słońca i wysyłają ją na naszą planetę. Brzmi jak fantastyka? A jednak to właśnie nad takim pomysłem pracuje Europejska Agencja Kosmiczna (ESA).

- Drony dla Rosji. Kupili zabawki erotyczne z konta propagandystycyberdefence24.pl Drony dla Rosji. Kupili zabawki erotyczne z konta propagandysty

Ukraińscy haktywiści włamali się na konto w AliExpress jednego z prokremlowskich propagandystów, który prowadził zbiórkę na zakup dronów dla rosyjskiego wojska.

- Signing Posts with gpg

cross-posted from: https://szmer.info/post/267058

> > Recently I had the idea to cryptographically sign my blog posts with gpg. It came to me while I was thinking about various forms of news fakes, whether intentionally misrepresenting news orgs, individuals, or AI generated by the latest round of eldrich horrors we have unleashed. > > > > The idea itself is simple: By signing the posts you can add trust to the source.

- Nowy Bing ujawnia tajemnice Microsoftu. Wystarczą odpowiednie poleceniawww.centrumxp.pl Nowy Bing ujawnia tajemnice Microsoftu. Wystarczą odpowiednie polecenia

Wystarczą odpowiednie polecenia i pytania, aby czatbot wyjawił dane, do których nie powinien udzielać dostępu użytkownikom końcowym.

- Rosyjskie FSB ma podgląd telegramowych wiadomości prywatnych (ang)www.wired.com The Kremlin Has Entered Your Telegram Chat

Russian antiwar activists placed their faith in Telegram, a supposedly secure messaging app. How does Putin’s regime seem to know their every move?

- Ekwador: Ola Bini oczyszczony z zarzutów i uznany za niewinnegonetzpolitik.org Ecuador: Ola Bini freigesprochen und für unschuldig erklärt – netzpolitik.org

Der Freispruch des schwedischen Netzaktivisten Ola Bini in Ecuador hat weltweit für Erleichterung gesorgt. Bini war einen Tag nach Julian Assange verhaftet und für mehr als zwei Monate inhaftiert worden. Ihm wurde damals Computerspionage vorgeworfen, das Verfahren dauerte fast vier Jahre.

cross-postowane z: https://szmer.info/post/257943

> cross-postowane z: https://szmer.info/post/257942 > > > sorry, żywcem z translatora, bo już dziś nie przetwarzam ani niemieckiego, ani polskiego: > > > > Uniewinnienie szwedzkiego aktywisty sieciowego Ola Biniego w Ekwadorze przyniosło ulgę na całym świecie. Bini został aresztowany dzień po Julianie Assange i uwięziony na ponad dwa miesiące. Został oskarżony o szpiegostwo komputerowe, a proces trwał prawie cztery lata. > > > > Ekwadorski sąd "Tribunal de Garantías Penales de Pichincha" uznał we wtorek szwedzkiego aktywistę sieciowego Ola Biniego za niewinnego i zniósł środki nałożone od czasu jego zwolnienia z więzienia w 2019 roku. Poinformował o tym sam Ola Bini, kanał informacyjny CNN oraz projekt medialny Peoples Dispatch. > > > > Peoples Dispatch donosi, że Carlos Soria, członek zespołu prawnego Biniego, opisał jednogłośny werdykt sądu jako "nieoczekiwany" i "bardzo miłą niespodziankę", biorąc pod uwagę nieprawidłowości i naruszenia due process. Prokuratura chce się jednak odwołać. Zespół prawny Oli Bini przygotowuje się teraz do tego ruchu - powiedział dalej Soria w rozmowie z Peoples Dispatch. > > > > Centro de Autonomía Digital z siedzibą w Quito, którego dyrektorem technicznym jest Ola Bini, zatweetowało: "To orzeczenie oznacza kamień milowy w obronie bezpieczeństwa cyfrowego i praw człowieka, ponieważ potwierdza, że nasza praca nie powinna być kryminalizowana, a tym bardziej, gdy nie ma solidnych argumentów technicznych." Amnesty International Sweden opisała wyrok na Twitterze jako "zwycięstwo zarówno dla wymiaru sprawiedliwości, jak i dla wszystkich broniących praw cyfrowych i osobistej integralności". Pedro Vaca Villarreal, specjalny sprawozdawca ds. wolności słowa przy Organizacji Państw Amerykańskich (OPA), z zadowoleniem przyjął orzeczenie, tweetując, że obrona i promocja prywatności ludzi w internecie odbywa się poprzez gwarancje państwa prawa. > > > > Aresztowany dzień po Julianie Assange > > Bini został aresztowany 11 kwietnia 2019 roku na lotnisku w Quito, stolicy Ekwadoru, pod zarzutem szpiegostwa komputerowego. Kilka godzin wcześniej ekwadorski minister spraw wewnętrznych zapowiedział na konferencji prasowej rozprawienie się z podejrzanymi hakerami. Dzień wcześniej założyciel Wikileaks Julian Assange został przekazany przez Ekwador władzom brytyjskim w celu aresztowania. > > > > Bini co najmniej dwanaście razy odwiedził działacza na rzecz przejrzystości w ambasadzie Ekwadoru w Londynie. Nie było wówczas formalnych zarzutów wobec Biniego, ale pojawiły się międzynarodowe protesty. Po uwięzieniu Bini przez ponad trzy i pół roku znajdował się w stanie niepewności. > > > > W przeciwieństwie do Biniego, Julian Assange nadal stoi w obliczu ekstradycji do USA, gdzie może zostać skazany na wiele lat więzienia. Ostatnio 45 znanych osobistości wystosowało list otwarty do prezydenta USA Joe Bidena. W liście tym sojusz wzywa prezydenta USA do ułaskawienia Assange'a, który jest obecnie więziony w Wielkiej Brytanii. Assange jest od lat ścigany po tym, jak jego platforma WikiLeaks opublikowała tajne dokumenty dotyczące amerykańskich wojsk w czasie wojny w Afganistanie i Iraku. Akcja przeciwko Assange'owi jest powszechnie postrzegana jako atak na wolność prasy.

- Prezydent Ukrainy pojawił się znienacka w rosyjskiej telewizji. Mówił o odzyskaniu zajętych terenówwiadomosci.gazeta.pl Prezydent Ukrainy pojawi� si� znienacka w rosyjskiej telewizji. M�wi� o odzyskaniu zaj�tych teren�w

Prezydent Ukrainy pojawi� si� w rosyjskiej telewizji. Mieszka�cy obwodu bie�gorodzkiego, Krymu, Sewastopola i Kraju Krasnodarskiego niespodziewanie zobaczyli w telewizji przem�wienie Wo�odymyra Ze�enskiego. Rosyjskie w�adze oskar�y�y o 'niedozwolon� zmian� sygna�u' USA i ukrai�skich haker�w.

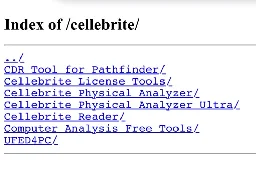

- Wyciek z cellebritenitter.nl ZaufanaTrzeciaStrona @zaufanatrzeciastrona@infosec (@Zaufana3Strona)

Chcecie zobaczyć narzędzia, które kupuje polska policja i ich dokumentację? Wielki wyciek Cellebrite (z innego kraju ale to to samo). Tej domeny nie można na Twitterze linkować, ale jak poszukacie strony DDoSSecrets…

cross-postowane z: https://szmer.info/post/240181

> z Twittera Zaufanej Trzeciej Strony

- Wojska USA gromadziły dane biometryczne Afgańczyków i Irakijczyków, po czym pozostawiły je, opuszczając w pośpiechu Afganistan

cross-postowane z: https://szmer.info/post/225305

> Wojsko USA wykorzystywało w Afganistanie urządzenia do biometrycznego rejestrowania ludzi. Były wykorzystywane m. in. do identyfikacji osób w punktach kontrolnych, do kontroli dostępu do sił lokalnych czy podczas poszukiwania ludzi. Część z tych urządzeń pozostawiono, gdy wojska amerykańskie w pośpiechu wycofywały się z Afganistanu. > Badacze z CCC przeanalizowali dane z tych urządzeń i stwierdzili, że - gdy dostaną się one w niepowołane ręce - mogą stanowić zagrożenie dla ludzi z Afganistanu i Iraku. Urządzenia zawierają bowiem dużą liczbę danych biometrycznych i innych osobowych - nazwiska, odciski palców, skany tęczówki czy zdjęcia Afgańczyków i Irakijczyków > > Ogólnie bardzo ciekawy tekst, warty przeczytania. Jak będą chętni, to jak będę miała czas i się trochę wykuruję, mogę przetłumaczyć (przypomnijcie mi wtedy po nowym roku) > > dodatkowo: https://interaktiv.br.de/biometrie-afghanistan/ > i po angielsku: https://interaktiv.br.de/biometrie-afghanistan/en/index.html

- Przekształcili satelity Starlink w system nawigacji. Muskowi się to nie podoba...ithardware.pl Przekształcili satelity Starlink w system nawigacji. Muskowi się to nie podoba...

Elon Musk odrzucił ich propozycję, więc sami dokonali inżynierii wstecznej sygnałów z satelitów Starlink i stworzyli podstawę użytecznego systemu nawigacyjnego

>Elon Musk odrzucił ich propozycję, więc sami dokonali inżynierii wstecznej sygnałów z satelitów Starlink i stworzyli podstawę użytecznego systemu nawigacyjnego, alternatywnego dla GPS i odpowiedników. Co najważniejsze, dokonali tego bez żadnej pomocy ze strony SpaceX.

- Nie ma 37C3 w Hamburgu (po angielsku)chaos.social linuzifer (@linuzifer@chaos.social)

No Congress 2022: Looking forward to decentralized alternatives and Camp 2023 #37c3 #cccamp23 https://www.ccc.de/en/updates/2022/no-congress-2022

Czy generalnie należy izolować się zimą, czy odwołanie konferencyj w trzecim roku pandemii to niemiecki fenomen?

- Gajim 1.5.2 wydany

cross-postowane z: https://szmer.info/post/157136

> Na liście poprawek m.in. polepszenie wydajności oraz usprawnienia związane z moderacją MUCów i używaniem emotikonek.

- AI for Anarchy?

Jeśli ktoś ma jakiś pomysł jak to wykorzystać, to leżą u mnie chyba ze cztery takie i się kurzą. Mam do tego Raspi2B i możliwość wystawienia tego wszystkiego na zdalny dostęp.

Anyone out there?

- [ang] Ukraine’s hackers: an ex-spook, a Starlink and ‘owning’ Russiawww.ft.com Subscribe to read | Financial Times

News, analysis and comment from the Financial Times, the worldʼs leading global business publication

Ukraine’s hackers: an ex-spook, a Starlink and ‘owning’ Russia A disparate army of IT professionals has forged its own missions to help resist Moscow. One group spills its secrets

Within hours of Russia invading Ukraine, Nikita Knysh rushed to join the resistance.

He went to the Kharkiv office of his old employer, the Security Services of Ukraine (SBU), and begged for an assignment.

But the city, only 30km from the Russian border, was in chaos. Leaving empty-handed the 30-year-old IT professional, an ex-hacker, realised he would have to create his own mission.

He moved the employees of his cyber security company, HackControl, and an array of computer equipment into the basement of a wallet factory. As the Russian army pounded Kharkiv, Knysh’s team started hacking Russia.

Moscow’s invasion of Ukraine unleashed an unprecedented cyber war, with legions of hackers on both sides. Dozens of government-sponsored groups took advantage of the tumult to target their opponents, as did criminal gangs, hiding behind the noise to conduct ransomware heists.

Ukraine’s prewar IT industry, with 300,000 professionals working in cyber security or outsourced back offices, proved to be a crucial pool of talent in the world’s first large-scale cyber war.

Six months into the conflict, tales of the hacks they inflicted on Russian companies and the Russian government have bounced around the internet. But with anonymous groups claiming overlapping credit for “pwning” — online slang for “owning” — Russia, separating truth from braggadocio is often impossible.

Not all of Knysh’s claims can be verified, but the Financial Times spoke to government officials and fellow hackers who vouched for him and reviewed photographs, videos and log files that backed up some of his assertions.

Nikita Knysh Nikita Knysh: ‘For me, this felt like combat’ His story is a tale of talented programmers forced to adapt to the turmoil of war. It involves the recruitment of low-level criminals into crowds of coders, hoax bomb scares, the large-scale infiltration of internet-connected security cameras to surveil Russian-occupied territory, and honey-trapping Russian soldiers into revealing their bases.

But first the group, nicknamed Hackyourmom, needed a base of its own. The wallet factory was good for the first week, when Knysh dusted off an old trick from his SBU days — spoofing his way as an administrator into massively popular Telegram channels in places like occupied Donetsk to blast out pro-Ukrainian messages.

“But Kharkiv was still under attack — we had to move,” he said. They evacuated west, to a cheap hostel in the Vinnytsia region, far from the Russian advance. Knysh had rented it months earlier, worried that the war was coming, running a small project out of it. “It wasn’t Plan B, it was Plan C.”

Knysh called in a favour from an old mentor, Vsevolod Kozhemyako, chief executive of grain company Agrotrade and one of Ukraine’s richest men.

He was not after money but one of Elon Musk’s Starlinks, satellites the world’s richest man had been sending over by the thousand to give the Ukrainian authorities free access to the internet. “He asked, so I got him one ,” said Kozhemyako, who himself had picked up weapons and formed a volunteer battalion to guard Kharkiv. “I didn’t ask what he did with it, but knowing him, it was probably something good.”

In Vinnytsia, his motley crew of up to 30 people piggybacked on to the carefully shielded internet access from the Starlink. “We became like a family in some sense,” said team member Maxim, who asked to be identified by his first name. “I had never thought I would be at the front line of a cyber war, but this is what it was.”

Recommended Rachman Review podcast24 min listen Who’s winning the war in Ukraine? Knysh quickly realised he needed more experienced people than he could fit into the hostel. He remembered a group of high-level Ukrainian hackers who stole corporate secrets he had tracked while at the SBU.

He recruited dozens to send him stolen credit card databases, which he traded to create a Telegram channel of low-level hackers with a single set of instructions — flood Russia-bound flights with fake bomb threats.

Dozens of flights were delayed or cancelled, including some run by Air Serbia, on the dates that he showed the FT logs for. Serbian President Aleksandar Vučić blamed Ukrainian intelligence for the hoaxes.

Wanting to provide more targeted help to the stretched Ukrainian military, Hackyourmom turned to an even more elaborate project: they hacked thousands of security and traffic cameras in Belarus and parts of Ukraine that Russia had occupied.

To filter the information, the team wrote machine-learning code that helped them separate military movements from ordinary traffic, and they funnelled the information to the military via a public portal.

In one example, described to the FT with photographs and locations, they identified a remote Russian base near occupied Melitopol in southern Ukraine. Then, using fake profiles of attractive women on Facebook and Russian social media websites, they tricked soldiers into sending photos that they geolocated, and shared with the Ukrainian military. “The Russians, they always want to fuck,” said Knysh. “They send [a] lot of shit to ‘girls’, to prove that they are warriors.”

A few days later, they watched on TV as the base was blown up by Ukrainian artillery. “My first thought was — I am effective, I can help my country,” said Maxim, although the Ukrainian authorities declined to discuss the role of hackers in the attack. “Then, I realised, I want more of this — I want to find more bases, again and again.”

Inside Ukraine’s open-source war Knysh claimed his team participated in other hacks, from tricking Russian television stations into playing news clips about Ukrainian civilian casualties; linking home routers in occupied territory into large bot networks that brought down Russian websites; and even hacking and leaking the databases of Russian military contractors.

The group in the hostel physically disbanded in early summer, when it became clear the Russian military was being held back in the east and south of Ukraine.

The members have taken to working remotely, including publishing complex guides online for targets that Knysh declined to discuss.

They still keep an eye on the cameras they’ve hacked, sharing with the FT a recent image of a Russian navy ship in a port in Sevastopol, occupied by Russia since 2014.

“For me, this felt like combat,” said Knysh. “With no money, with no brilliant software, and even no brilliant hacks — you can use fraudsters, the dark web against your enemy. Right now, Russian laws don’t matter — what we have got is the experience of being in the first cyber war.”

- Bardzo poważna luka w bezpieczeństwie bridga irc-matrix może prowadzić do przejęć kanałówfosstodon.org Libera Chat (@liberachat@fosstodon.org)

https://github.com/matrix-org/matrix-appservice-irc/security/advisories/GHSA-xvqg-mv25-rwvw Matrix's IRC bridge software has a high-severity vulnerability that affects Matrix rooms that are bridged to IRC. Libera.Chat have mitigated what we can, but bridge operators must upgrade to the newest vers...

- [GitHub] Sieć Obywatelska - Watchdog Polskagithub.com Sieć Obywatelska - Watchdog Polska

Sieć Obywatelska - Watchdog Polska has 52 repositories available. Follow their code on GitHub.

Repozytoria Sieci Obywatelskiej - Watchdog. Na swojej stronie zachęcają osoby znające Pythona, technologie webowe i generalnie chętne do pomocy.

- Rosyjscy żołnierze myśleli, że randkują w internecie i niechcący zdradzili Ukraińcom lokalizację swojej bazywww.donald.pl Rosyjscy żołnierze myśleli, że randkują w internecie i niechcący zdradzili Ukraińcom lokalizację swojej bazy | Donald.pl

"Rosjanie zawsze chcą się piep...yć. Wysyłają dziewczynom wiadomości, aby pokazać, jakimi są wojownikami".

cross-postowane z: https://szmer.info/post/131582

> Financial Times opisuje historię 30-letniego Nikity Knysza, ukraińskiego informatyka, który zaraz po rozpoczęciu wojny zajął się profesją hakera. Mężczyzna działał w Charkowie. Zdecydował się nie opuszczać miasta a jedynie przenieść swoją firmę HackControl - sprzęt oraz pracowników do piwnicy jednej z fabryk. Tam stworzona została grupa Hackyourmom.

- Utrupią analogowe radio w tej dekadzie? Cyfrowe ambicje KRRiT

Pod koniec tej dekady miliony polskich kierowców może podczas jazdy słuchać tylko silnika i wiatru. Krajowa Rada Radiofonii i Telewizji rozważa zakończenie w drugiej połowie tej dekady nadawania analogowego radia FM. Do 12 września nadawcy mogą zgłaszać swoje opinie w sprawie stanowiska Krajowej Rady Radiofonii i Telewizji (KRRiT) dotyczącego nadawania analogowego radia FM.

"Z dokumentu wynika, że mogłoby do tego dojść między 2026 a 2030 rokiem" - poinformował serwis Wirtualnemedia.pl.

Wskazał, że ambicją kończącej kadencję KRRiT jest przyspieszenie cyfryzacji radia. Na początku roku uruchomiono multipleksy lokalne cyfrowego radia DAB+ w Warszawie, Poznaniu, Katowicach, Rzeszowie, Tarnowie, Toruniu i Częstochowie.

- Rosyjscy przestępcy wykorzystują fejkową aplikację do DDoSów aby infekować aktywistów wspierających Ukrainę (ang)www.bleepingcomputer.com Russian hackers use fake DDoS app to infect pro-Ukrainian activists

Google's Threat Analysis Group (TAG), whose primary goal is to defend Google users from state-sponsored attacks, said today that Russian-backed threat groups are still focusing their attacks on Ukrainian organizations.

- [ang] Grupa hackerska "Predatory Sparrow" doprowadziła do pożaru w Irańskiej huciewww.bbc.com Predatory Sparrow: Who are the hackers who say they started a fire in Iran?

Experts are asking who is behind Predatory Sparrow, the group which says it started a fire in an Iranian factory.

APT pozujący na hacktywistów

- Windows nie jest bezpieczniejszy od Linuksa: obalanie tez samozwańczego researchera Madaidana [ang]chef-koch.bearblog.dev Windows is not more secure than Linux - Debunking self-proclaimed wannabe researcher Madaidan

No, Windows is not more secure than Linux - Do not get trolled by wannabe self-proclaimed security researcher Madaidan.

Widziałem na Szmerze kiedyś podlinkowane bzdury od Madaidana. Nie dajcie się na nie po raz kolejny nabrać 😉

- Pacjentka dostała nowe ucho - lekarze wydrukowali je z jej własnych tkanek. To przełom w transplantologiispidersweb.pl Pacjentka dostała nowe ucho. Lekarze wydrukowali je z jej własnych tkanek

Mikrocja – niewykształcenie się małżowin usznych – to rzadka i niezwykle problematyczna wada rozwojowa. Dotychczasowe metody rekonstrukcji małżowiny usznej były nie tylko kosztowne, ale i obciążające organizm, gdyż wymagały wielu zabiegów i długiego czasu rekonwalescencji. Z nadzieją przychodzą nowo...

- Eksperci pokazują jak uruchamiać malware na chipach wyłączonych iPhoneów [ang]securityaffairs.co Experts show how to run malware on chips of a turned-off iPhone

Researchers devised an attack technique to tamper the firmware and execute a malware onto a Bluetooth chip when an iPhone is "off."

- Kolonia alg może zasilać komputer nawet przez pół rokuwww.komputerswiat.pl Onet – Jesteś na bieżąco

Onet: codzienne źródło informacji milionów Polaków - wiadomości z kraju i ze świata 24/7, pogoda, sport, biznes, moto, rozrywka. Bądź na bieżąco z Onet!

- Podszyli się pod policjantów i wyciągnęli dane użytkowników od Google, Apple, Facebooka, Discorda i Twittera

> Nawet jeśli nasze dane w chmurze tej czy innej firmy są składowane w formie zaszyfrowanej, niemożliwej do odszyfrowania przez pracowników firmy, to wciąż firma ta zbiera sporo niezaszyfrowanych danych na nasz temat, np. dane teleadresowe, które podaliśmy podczas rejestracji konta, czy adres IP, a w niektórych przypadkach także dokładną lokalizację pochodzącą z aplikacji lub wprost systemu operacyjnego naszego smartfona. > Policja może zgodnie z prawem żądać informacji o użytkowniku. To czy te dane otrzyma i w jakim zakresie, to już inna kwestia (por. Polska w TOP10 krajów proszących Google o dane użytkowników). Ponieważ ten proces wnioskowania o dane użytkownika jest długi, a bywają nagłe sytuacje, gdzie nie tyle dane użytkownika są potrzebne, co informacje na jego temat — np. adres zamieszkania — to firmy udostępniają organom ścigania specjalne interfejsy dla funkcjonariuszy lub odpowiednią ścieżkę przyśpieszonego wnioskowania. Chodzi np. o sytuacje w których użytkownik napisał na swoim profilu, że zrobi(ł) sobie lub innym krzywdę.

>Wedle Bloomberga, podszywaczom udało się wyłudzić dane o użytkownikach od: >- Meta (Facebook, Instagram) >- Apple >- Google >- Snapchata >- Twittera >- Discorda

- [EN] Ukranian forces can now reliably hack into Russian Orlan drones to make them deploy their parachutes and fall off the sky

cross-posted from: https://szmer.info/post/42180

> Cyberpunk is now

- Wszędzie ci liderzy... – Hackerspace Pomorzehsp.sh Wszędzie ci liderzy... – Hackerspace Pomorze

Małgorzata Surkont Liderzy, prawdziwi liderzy, servant liderzy, senior liderzy i wszystkie kombinacje różnych liderów odmienionych przez wszystkie przypadki, szkolenia dla liderów - Linkedin obecnie to istny festiwal liderów i boję się otworzyć lodówkę. Wszędzie są liderzy … tylko, że do końca nikt ...

- Kolejny dzień z Web 3.0 - Bored Ape Yacht Club sprzedaje "wirtualną ziemię", psuje kryptowalutę i marnuje forsęwww.vice.com Bored Ape Virtual Land Sale Breaks Ethereum, Wastes $180 Million in Fees

Yuga Labs' Otherside sale sparked a "gas war" that wasted millions and clogged up Ethereum, resulting in failed transactions.

- Indymedia and the Enclosure of the Internet [en]

cross-postowane z: https://szmer.info/post/29888

> W temacie "dlaczego ludzie wolą korpo niż wolne oprograzmowanie" kultowy już tekst Yossariana, rozpowszechniany swego czasu na różnych stronach wolnościowych. Jest w ładniejszej formie na https://we.riseup.net/assets/12966/Enclosure+of+the+Internet.pdf ale nie jestem pewna, czy można wrzucić na szmer link z pdfem. Indymediów już nie ma, ale wystarczy pozamieniać nazwy w artykule na współczesne odpowiedniki, a tekst będzie wciąż aktualny, może nawet bardziej, niż te naście lat temu...